Ответы

-

4 0

Гоша Кошкин (64) 7 (42662)48122 9 лет

Почти каждый месяц привозят такие компы.

Тама давно курилась на Хабре - https://habrahabr.ru/post/206830/

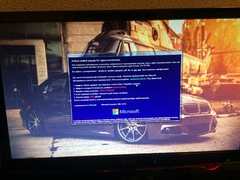

Обыкновенный криптовирус.

В качестве алгоритма шифрования используются симметричные алгоритмы (AES, Blowfish).

Вычислить ключ шифрования в большинстве случаев невозможно.

На то, чтобы расшифровать файлы за приемлемое время, может понадобится собственный НИИ с суперкомпьютером.

Что НЕ надо делать:

Не надо платить злоумышленникам. Это глупо. Вы не получите НИЧЕГО. Ни денег, ни дешефратора.

Что надо делать:

Надо всегда делать бэкапы на внешние диски и в облачные сервисы.

Ну теперь уже только сожалеть если их не делали.

Как лечить?

Я пока покупаю клиентам новые диски и ставлю систему, (старый на полочку)

может лет через 10 кто-нибудь выложит в сеть свой б..ский шифровальщик

или универсальный ключ расшифровки

-

-

1 0

_exe 7 (41628)2661 9 лет

tema izvestnaja obsuzdalas v internete,inogda mozna i naiti kak izbavitsja ot zarazi bez pereustanovki,sam takoe ewe ne lovil ne razy.

-

1 0

Енот 8 (343337)630659 9 лет

Microsoft Security Essenntials поставь !

и Windows Update делай регулярно

-

-

0 0

Mr.Nagel 8 (146019)13128979 9 лет

Без.Режим не спаса чем прогонял ? Malwarebytes попробуй , если нет , сноси ось

-

-

0 0

lojcin 7 (92206)34181816 9 лет

https://free.drweb.ru/cureit/не поможет.

...Лохотрон это, очень часто приносят на исправление такое и похожее.

Что делать, если все важные данные зашифрованы

Для начала, некоторая общая информация для столкнувшихся с шифрованием важных файлов на своем компьютере. Если важные данные на вашем компьютере были зашифрованы, то прежде всего не стоит паниковать.

Если у вас есть такая возможность, с диска компьютера на котором появился вирус-шифровальщик (ransomware) скопируйте куда-то на внешний накопитель (флешку) пример файла с текстовым запросом злоумышленника по расшифровке, плюс какой-либо экземпляр зашифрованного файла, а потом, по возможности, выключите компьютер, чтобы вирус не мог продолжить шифрование данных, а остальные действия производите на другом компьютере.

Следующий этап — с помощью имеющихся зашифрованных файлов выяснить, какой именно тип вируса зашифровал ваши данные: для некоторых из них есть дешифраторы (некоторые я укажу здесь, некоторые указаны ближе к концу статьи), для некоторых — пока нет. Но даже в этом случае вы можете отправить примеры зашифрованных файлов в антивирусные лаборатории (Касперский, Dr. Web) для изучения.

Как именно выяснить? Это можно сделать с помощью Google, найдя обсуждения или тип шифровальщика по расширению файла. Также начали появляться сервисы для определения типа ransomware, например,

https://id-ransomware.malwarehunterteam.com

(правда, я не знаю, насколько хорошо он работает для русскоязычных вариантов вируса, но попробовать стоит, скормив сервису пример зашифрованного файла — Sample Encrypted File).

После определения типа шифровальщика, если вам это удалось, попробуйте найти утилиту для расшифровки этого варианта по запросам наподобие: Тип_шифровальщика Decryptor. Такие утилиты бесплатны и выпускаются разработчиками антивирусов, например, сразу несколько таких утилит можно найти на сайте Касперского

https://support.kaspersky.ru/viruses/utility

И, как уже было сказано, не стесняйтесь обратиться к разработчикам антивирусов на их форумах или в службу поддержки по почте.

К сожалению, все это не всегда помогает и не всегда есть работающие расшифровщики файлов. В этом случае сценарии бывают разными: многие платят злоумышленникам, поощраяя их продолжать эту деятельность. Некоторым пользователям помогают программы для восстановления данных на компьютере (так как вирус, делая зашифрованный файл, удаляет обычный важный файл, который теоретически можно восстановить).

-